緑(みどり)

緑(みどり)Nottaって中国系のサービスって聞いたけど、機密情報や個人情報を扱っても本当に安全なのかな…

情シスや上司から「危険なんじゃないの?」と指摘されて、導入していいか確証が欲しい…

と思っていませんか?

Nottaは国際セキュリティ認証「ISO 27001」「SOC 2 Type II」を取得し、AWS東京リージョン(国内サーバー)でデータを暗号化保管している、安全性の高い自動文字起こしツールですので安心してください。

「中国出身CEO」「中国系VC出資」という情報だけで危険と判断するのは早計です。

Nottaは東京都に本社を構える日本法人「Notta株式会社」が運営し、通信・保存ともに暗号化対策が施されており、上司や情シスへの社内提案資料としても十分通用するセキュリティ体制が整っています。

※本記事の内容はNotta公式サイトの最新情報をもとに作成しています。

なおNottaには無料プランが用意されており、契約前にセキュリティ設定や操作性を自分の目で確かめられます。

社内承認の前に動作確認をしておきたい方は、まず公式サイトから無料で試してみてください。

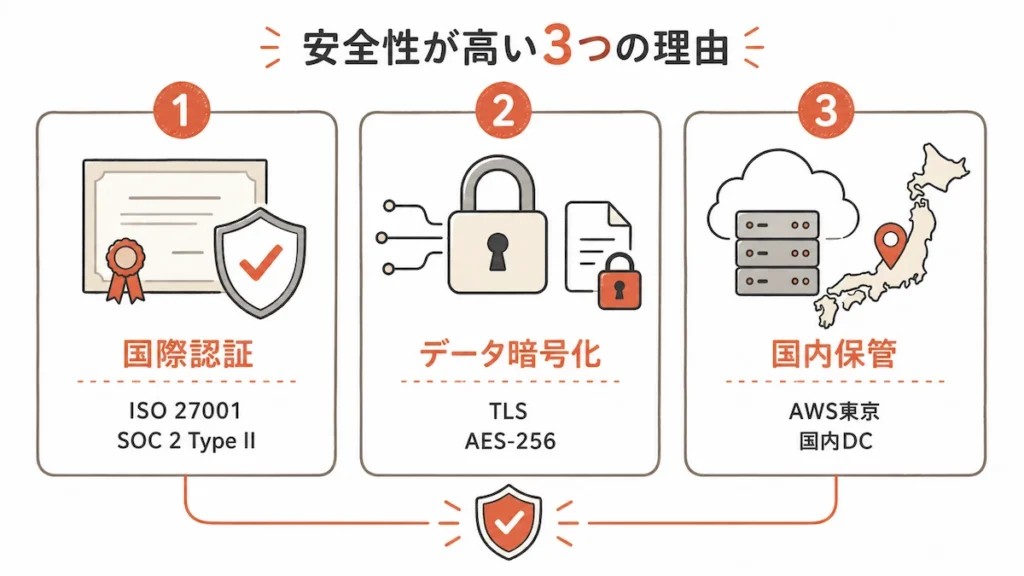

- Nottaの安全性が高いといえる3つの根拠(国際認証・暗号化・国内サーバー保管)

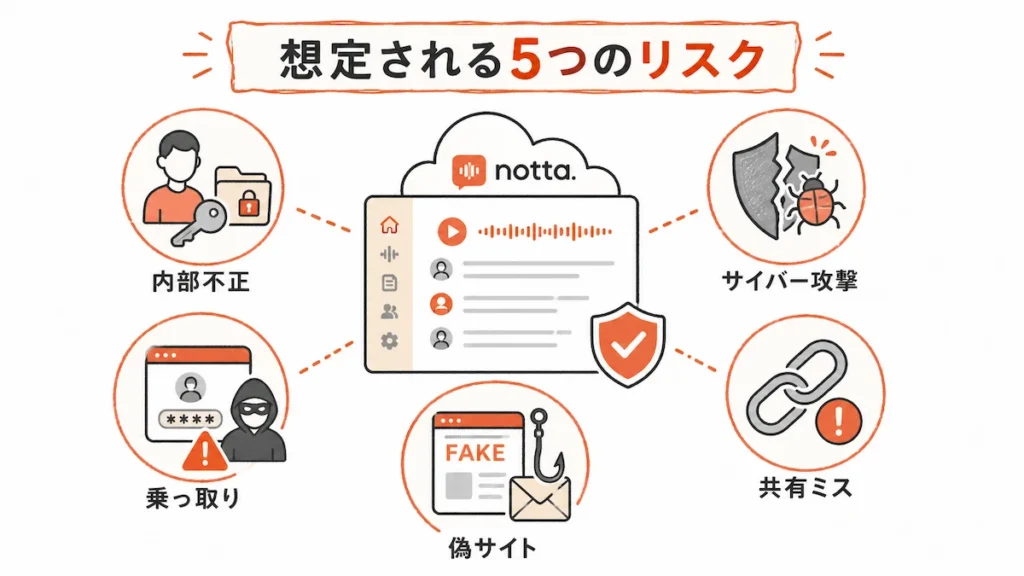

- Nottaに想定される情報漏えい・アカウント乗っ取りなど5つのリスクと具体的対策

- 「親会社はどこ?」「データはどこに保存される?」など導入前のよくある疑問への回答

\プレミアム機能を試したい方はこちら!/

\有料プランを契約する方はこちら!/

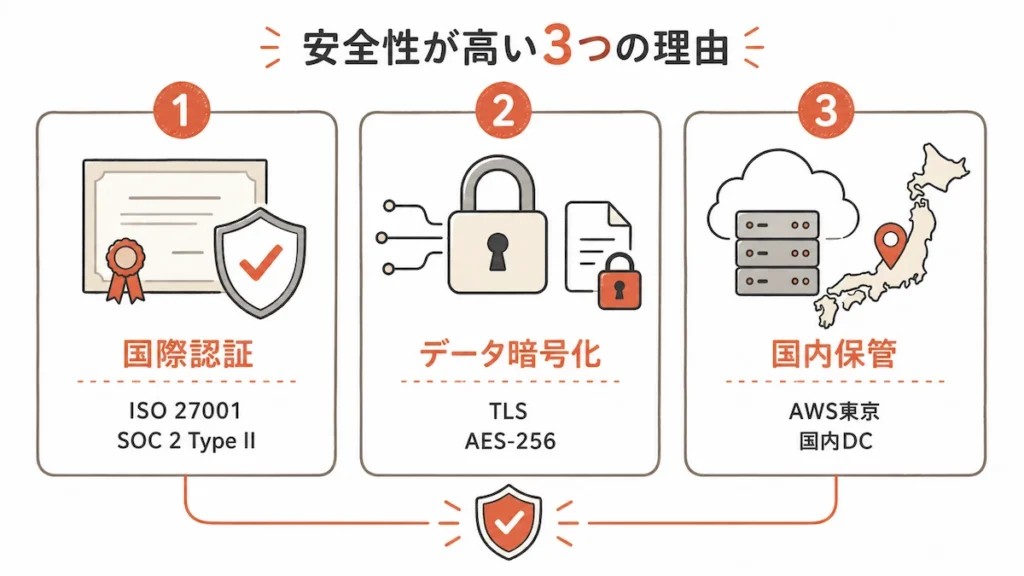

Nottaの安全性が高いといえる3つの理由

Nottaは国際セキュリティ認証・暗号化・国内サーバー保管の3点から、安全性の高いAI文字起こしツールといえます。

「Nottaって本当に安全なの?」と気になっている方、安心してください。

Nottaは国際セキュリティ認証を複数取得した、安全性の高いAI文字起こしツールです。

通信と保存の両方でデータを暗号化し、サーバーは国内のAWSで運用。

運営元のNotta株式会社は、機密情報を扱うための体制を多重に構築しています。

以下3つの理由から、企業の機密情報を扱う業務でも安心して使えますよ。

国際セキュリティ認証(ISO 27001・SOC 2 Type II)の取得

第三者機関による国際認証の取得が、Nottaの安全性を客観的に裏付けています。

国際セキュリティ認証を複数持っていることが、Nottaの安全性を裏付けています。

情報セキュリティの国際規格「ISO/IEC 27001」を2023年9月14日に取得し、2026年2月には最新規格「ISO/IEC 27001:2022」への更新も完了。認証範囲は「Webサービスの開発及び運用」です。

さらに米国公認会計士協会(AICPA)が定めるSOC 2 Type Iを2022年9月29日に取得、一定期間の運用を評価するSOC 2 Type IIも2023年2月12日に取得済みなんです。

SOC 2 Type IIは継続的なセキュリティ運用を第三者監査法人が評価する認証で、GDPR・CCPA・HIPAA・APPIといった主要なデータ保護規制にも準拠。

第三者機関による客観的な評価ですから、社内稟議の根拠資料としてそのまま使えますよ。

| 認証名 | 取得日 | 内容 |

|---|---|---|

| ISO/IEC 27001 | 2023年9月14日 | 情報セキュリティ管理体制の国際規格 |

| SOC 2 Type I | 2022年9月29日 | ある時点での内部統制を評価する保証報告書 |

| SOC 2 Type II | 2023年2月12日 | 一定期間の継続的な内部統制を評価する保証報告書 |

※参照:ISMS認証(ISO 27001)は取得していますか

※参照:データ保護の取り組み

通信・保存データの暗号化対策

Nottaは通信中のデータと保存データの両方を暗号化し、盗聴・改ざん・不正閲覧のリスクを抑えています。

通信と保存の両面で暗号化対策が施されている点も、Nottaが安全といえる根拠です。

ユーザーとサーバー間の通信はHTTPS/TLSで暗号化されており、社外のWi-Fi環境でも盗聴や改ざんの心配がありません。

サーバーに保管される音声・テキスト・個人情報は、米国政府の標準規格である強力な暗号化方式「AES-256」で暗号化。

パスワードもSHA256ハッシュアルゴリズム(暗号化処理の方式)でハッシュ化されており、平文での保存や転送は一切ありません。

さらにIDS/IPS、WAF、ファイアウォールを導入して不正アクセスを多層的に防御。

万一の侵入時も、データの中身は読み取られにくい構造になっています。

Nottaのサーバー(AWS東京)と国内データセンターでの保管体制

NottaのデータはAWS東京リージョンを基本に国内で保管されるため、海外移転リスクを抑えられます。

「中国系サービスならデータも海外に行くのでは?」と心配な方も安心してください。

Nottaのデータ保管にはAmazon Web Services(AWS)の東京リージョンが基本採用されています。

日本国内の複数データセンターを利用し、地理的に冗長保存される仕組み。

バックアップデータも国内データセンターで管理され、海外への移転はありません。

災害発生時には迅速にバックアップシステムへ切り替える復旧計画も整備済み。

AWSは第三者機関による認証・認定実績を多数持つ、高信頼のクラウド基盤です。

物理的な保管場所が日本国内に限定されるので、海外法制リスクを排除でき、日本の個人情報保護法(APPI)の管轄下で運用されますよ。

\プレミアム機能を試したい方はこちら!/

\有料プランを契約する方はこちら!/

Nottaの危険性として想定されるリスク

Notta固有の脆弱性というより、SaaS利用時の設定ミスや運用ミスによるリスクに注意が必要です。

「リスクはまったくないの?」と気になりますよね。

Nottaのシステム自体は高い安全性を備えていますが、利用者の運用や設定に起因するリスクは存在します。

とはいえ大半は「ユーザー側の使い方」次第で防げる類のもの。

Notta固有の脆弱性ではありません。

想定されうる5つのリスクを事前に把握しておくと、より安心して導入を進められますよ。

内部関係者による不正アクセス

サービス提供者側の内部不正リスクは、アクセス制御・権限管理・教育体制で低減されています。

まず想定されるのが、サービス提供者の社員による不正アクセスです。

Nottaでは身分認証・アクセス制御・権限管理のメカニズムでデータ操作を制限しています。

最高情報セキュリティ責任者(CISO)など上級管理職による運営体制を構築し、下級職員が機密情報に簡単にアクセスできない組織体制を整えています。

全スタッフへの定期的なセキュリティ研修でリスクを軽減し、本社では物理的な防御方針として機器使用やオフィスアクセスも制限。

多重の対策で内部不正を未然に防ぐ仕組みです。

外部からのサイバー攻撃

外部攻撃への備えとして、Nottaは24時間365日の監視や脆弱性確認、バックアップ体制を整えています。

ハッカーの不正アクセスで、保存された音声や文字データが盗まれる可能性も気になるところです。

ランサムウェアなどのウイルスによるデータ破壊リスクも想定されますよね。

Notta側ではサーバーの死活監視やウイルス攻撃監視を、24時間365日体制で実施。

サーバー状態は1分ごとに更新され、トラブル発生時は即時対応する仕組みです。

サーバーテスト専門チームが定期的に脆弱性を確認して対策を打ち、バックアップデータも保管されているのでランサムウェア被害時の復旧も可能です。

共有・公開リンク設定のミス

共有リンクの範囲設定を誤ると、URL流出時に第三者へ機密情報が広がる恐れがあります。

意外と見落としがちなのが、共有・公開リンクの設定ミスです。

「リンクを知っている全員」設定のままだと、URL流出時に第三者へ拡散される恐れがあります。

公開設定だとGoogle検索にインデックスされる危険性も。

メール誤送信による意図しない流出や、閲覧権限の付与範囲が広すぎて社内外で情報が見られる状態になることもあるんです。

退職者のアカウント削除漏れも注意点。

パスワード保護や共有期限の設定で漏えいを抑え、不要なリンクは月次・四半期ごとに削除しましょう。

アカウント乗っ取り

弱いパスワードや使い回しは、Notta内の過去データをまとめて見られる大きなリスクになります。

注意したいのがアカウント乗っ取りです。

弱いパスワードや使い回しで、第三者にログインされる被害が発生します。

近年はSaaSのアカウント情報がダークウェブで売買される事例も増加中。

公共PCや共有端末でのログアウト忘れも乗っ取りの原因に。

パスワード単独管理だと漏えい時に即時侵入される構造で、乗っ取られると過去の文字起こしデータや会議録音がすべて閲覧される恐れがあります。

ワークスペースの全データへ自由にアクセスされ、社内全体への被害拡大の起点となるリスクが大きいんです。

偽サイト・フィッシング被害

Nottaの公式ドメインは「notta.ai」であり、似たURLの偽サイトには注意が必要です。

最後に偽サイトやフィッシング被害も警戒すべきポイントです。

公式サイトに似せた偽ドメインで、ログイン情報を詐取する手口が増えています。

「不審なアクセスを検知」など緊急性を煽るメールでフィッシングサイトへ誘導されるケースも。

偽サイトは本物と見分けが困難なほど精巧で、アカウント情報を盗まれるとなりすましで機密情報が流出する恐れがあります。

Nottaの公式ドメインは「notta.ai」、それ以外のURLは要警戒。

メール内のリンクは安易にクリックせず、ブックマークから直接アクセスを徹底しましょう。

\プレミアム機能を試したい方はこちら!/

\有料プランを契約する方はこちら!/

Nottaの危険性(情報漏えい・機密情報)への対策

Nottaのリスクは、パスワード・権限管理・プラン選択・録音同意・AI設定の見直しで大幅に低減できます。

「リスクがあるなら、どう対策すればいい?」と気になりますよね。

前述のリスクはいずれも、ユーザー側の運用設定で大幅に低減できるものばかりです。

Nottaの標準機能や上位プランのセキュリティ機能を組み合わせるのが基本。

以下5つの対策をチェックリスト化し、社内運用ルールに落とし込むと効果的ですよ。

どれも難易度は低く、標準機能だけで実現できる項目も多くあります。

強力なパスワードと多要素認証の設定

まずは12文字以上の強力なパスワードと多要素認証で、アカウント乗っ取りを防ぎましょう。

まず取り組みたいのが、強力なパスワードと多要素認証の設定です。

推測されにくい12文字以上、英大文字・小文字・数字・記号の組み合わせを使いましょう。

他サービスとの使い回しは絶対NG。

パスワード管理アプリ(パスワードマネージャー)の活用もおすすめです。

エンタープライズプランならSAMLシングルサインオン(SSO)で、社内のIDaaS(ID管理サービス)と連携して多要素認証を組み合わせられます。

同時アクセスは最大3台に制限。

公共PCのログインは避け、利用後は必ずログアウトを徹底しましょう。

アクセス権限・共有範囲の見直し

共有範囲は必要最小限にし、リンク・権限・退職者アカウントを定期的に点検することが重要です。

次に押さえたいのが、アクセス権限・共有範囲の見直しです。

Nottaではノート/フォルダごとに「フルアクセス」「編集可能」「閲覧のみ」「アクセス不可」など5段階で権限管理が可能。

部署やプロジェクト単位でフォルダを分け、グループ単位で一括設定すると効率的です。

組織外との共有は必要最小限にとどめ、共有期限やパスワードも設定しましょう。

退職者のアカウント削除と権限引き継ぎは退職時に必須です。

共有リンクは月次・四半期で点検し「リンクを知っている全員」設定を解除しましょう。

不要なデータの手動削除で退会後の残存リスクも回避できます。

ビジネス/エンタープライズプランの活用

機密情報を扱うなら、最低でもビジネスプラン以上を検討するのが安全です。

| プラン | 主なセキュリティ機能 |

|---|---|

| フリー/プレミアム | データ暗号化、SSL/TLS、パスワード保護 |

| ビジネス | IPアドレス制限、ユーザーロールと権限、外部共有の制限、セキュリティ認証レポート |

| エンタープライズ | SSO(SAML)、AI学習なし、操作ログ、データ自動削除、専用サポート |

機密情報を扱うなら、プラン選択もセキュリティ対策のうちです。

フリー・プレミアムプランでも、基本的な暗号化やSSL/TLS保護は全プラン共通で適用。

ビジネスプランからはIPアドレス制限、ユーザーロール、外部共有制限が利用できます。

エンタープライズプランではAI学習なし、SSO、操作ログ閲覧、データ自動削除が追加。

セキュリティ認証レポートも取得でき、社内稟議の根拠資料として使えますよ。

機密情報を扱う部署は最低でもビジネスプラン以上、医療・金融・法務など業界規制が厳しい場合はエンタープライズプラン一択です。

録音時の同意取得など法的配慮

会議を録音する際は、目的・利用用途・管理方法を事前に伝えて同意を取るのが安全です。

見落としがちなのが、録音時の同意取得など法的配慮です。

日本では会話当事者間の秘密録音は原則違法ではありません。

ただしマナー違反になるため、トラブル防止の観点で同意取得が望ましいです。

「議事録作成のため録音させていただきます」と目的を冒頭で明確に伝えましょう。

録音目的・利用用途・管理方法の3点を相手に明示するのが、信頼獲得のコツ。

GDPR対象のEU市民との会議では明示的な同意取得が必須です。

議事録に氏名が含まれる場合は個人情報保護法の対象となり、社内ルールの整備も必要になりますよ。

個人情報・AI学習設定の見直し

機密情報を扱う場合は、AI学習なし設定やAI機能の無効化を検討しましょう。

最後に確認したいのが、個人情報やAI学習設定の見直しです。

Nottaの音声認識エンジンには、AI学習にデータが利用される可能性があります。

ただし「単語の組み合わせから生じる意味」は学習されない仕様で、AI要約に使う自然言語処理エンジンの学習にはデータを提供しません。

エンタープライズプランでは音声認識エンジンの「AI学習なし」を選択でき、オーナーは「AI機能の無効化」をワークスペース単位で設定可能。

機密情報は事前に発言から除外する運用ルールも有効です。

退会時のデータ残存に備え、文字起こしデータの手動削除も徹底しましょう。

\プレミアム機能を試したい方はこちら!/

\有料プランを契約する方はこちら!/

Nottaの危険性に関するよくある疑問

導入前に不安になりやすい保存場所・親会社・セキュリティ資料・設定項目を事前に確認しておきましょう。

「他にも気になることがあるんだよな…」

という方のために、Notta導入の検討段階で寄せられる疑問の中から、特に重要な5つをピックアップしました。

社内承認や情シスへの説明で必ず聞かれそうなポイントを、わかりやすく解説していきます。

最後の確認材料として、ぜひ目を通しておいてください。

- Nottaは安全ですか?

-

NottaはISO/IEC 27001とSOC 2 Type IIを取得し、通信・保存データを暗号化している安全性の高いサービスです。

ISO/IEC 27001(2023年9月取得)とSOC 2 Type II(2023年2月取得)の国際認証を保有し、通信はTLS、保存データはAES-256で暗号化。AWS東京リージョンで運用されています。サービス開始以来、大規模な情報漏洩インシデントの報告もなく、日経225企業の72%が利用、累計1,500万人超のユーザー実績がある信頼性の高いツールですよ。 - Nottaのデータはどこに保存される?

-

Nottaのデータは、Amazon Web Services(AWS)の東京リージョンに保存されます。

日本国内の複数データセンターで地理的に冗長保存される仕組みです。バックアップデータも国内で管理され、海外への移転はありません。ユーザーが手動で削除しない限り、録音データはクラウド環境で保管が継続。バックアップは毎日1回、最大180日間・35世代分まで自動実行されますよ。 - Notta株式の親会社は?

-

Nottaの運営は東京都千代田区に本社を置く日本法人「Notta株式会社」です。

「中国系って聞いたけど実態は?」と気になりますよね。運営はNotta株式会社(東京都千代田区大手町、代表取締役Ryan Zhang)で、2022年5月25日設立、資本金900万円、従業員約100名(グローバル拠点含む)です。親会社は海外のNOTTA INC.、グループ持株会社は英領ケイマン諸島に登記。資金調達はすべてドル建てで、人民元での取引はありません。CEOは中国出身ですが、サービスは日本法人が国内で運営。2025年12月のシリーズBではGranite-Integral Capitalから23億円を調達し、日本市場重視の経営戦略ですよ。 - Nottaのセキュリティチェックシートはどこで入手できる?

-

セキュリティチェックシートは、Nottaの「資料一覧」ページから無料でダウンロードできます。

経済産業省の「クラウドサービスレベルのチェックリスト」に準拠した形式で、専用フォームに必要事項を入力すると記入済みシートが取得できます。自社フォーマットへの個別対応はビジネス/エンタープライズプラン契約者が依頼可能。第三者評価プラットフォーム「Assured」経由なら、より詳細な情報も取得できますよ。ISO 27001・SOC 2 Type IIのレポートはNDA締結後に提供されます。 - Nottaのセキュリティ設定で確認すべき項目は?

-

導入前は、パスワード強度・アクセス権限・共有制限・SSO・AI学習なし設定・退職者アカウント削除を確認しましょう。

パスワード強度(12文字以上、英大文字・小文字・数字・記号の組み合わせ)と使い回しの防止が出発点。アクセス権限(フルアクセス/編集/閲覧のみ/アクセス不可)の適切な設定や、組織外への共有制限・共有リンクの定期点検も欠かせません。IPアドレス制限(ビジネスプラン以上)、SSO(エンタープライズプラン)の活用も検討しましょう。「AI学習なし」設定(エンタープライズプラン)の有効化、操作ログの監視と退職者アカウントの即時削除運用も重要です。退会時のデータ手動削除と残存データの確認も忘れずに。

\プレミアム機能を試したい方はこちら!/

\有料プランを契約する方はこちら!/

まとめ|Nottaの危険性は低い!安全性の高い自動文字起こしツール

Nottaは国際認証・国内AWS運用・暗号化対策が整った、危険性の低い自動文字起こしツールです。

Nottaは国際セキュリティ認証(ISO 27001・SOC 2 Type II)を取得済みです。

AWS東京リージョンで国内運用され、機密情報を扱う業務でも安心。

通信・保存データの両方をAES-256で暗号化し、サービス開始以来の大規模な情報漏洩はゼロです。

運営はNotta株式会社(東京都千代田区)、日経225企業の72%が導入する信頼性。

想定されるリスクの大半はSaaS全般に共通で、Notta固有の脆弱性ではありません。

パスワード管理・アクセス権限・プラン選択の3点を押さえれば安全性は十分に確保でき、上司・情シスへの説明にはNotta公式のセキュリティチェックシートの活用が効率的。

無料プランから利用開始でき、法人版は7日間の無料トライアルでチーム版の体験もできますよ。

\プレミアム機能を試したい方はこちら!/

\有料プランを契約する方はこちら!/